深入解析Windows系统调用 SSDT(系统服务描述符表)与内核安全

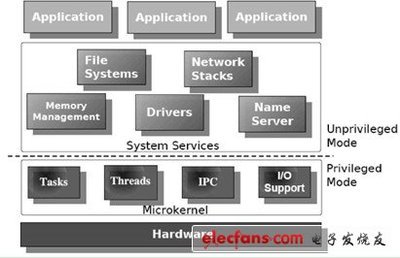

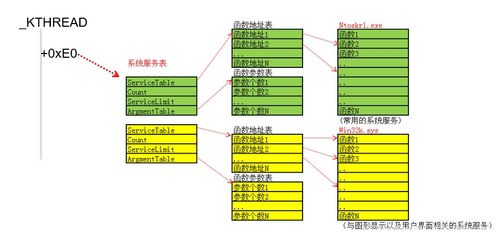

在Windows操作系统内核中,系统调用是用户态应用程序与内核态服务进行交互的关键桥梁。当应用程序需要执行特权操作(如访问硬件、管理进程或修改系统配置)时,会通过一个特定的机制请求内核提供服务。这个机制的核心组成部分之一,就是系统服务描述符表,常被称为SSDT。

什么是系统服务描述符表?

SSDT本质上是一个内核函数指针表。在Windows NT架构中,当用户态程序通过int 2Eh指令(在旧系统中)或sysenter/syscall指令发起系统调用时,会传递一个系统服务号。内核利用这个服务号作为索引,在SSDT中查找对应的内核函数地址,然后跳转执行。例如,当调用NtCreateFile来创建文件时,实际上是通过SSDT找到了内核中真正实现该功能的函数。

系统调用003与SSDT的关系

在一些技术讨论或安全研究语境中,“系统调用003”可能指代通过中断向量0x2E(十进制46)进行的传统系统调用方式,或者是特定系统服务的编号。在早期的Windows中,int 0x2E是触发系统调用的软中断,而EAX寄存器中存放的服务号就对应着SSDT中的索引。因此,理解“003”或任何具体编号,都需要结合具体的Windows版本和上下文,因为它指向SSDT中某一个具体的系统服务例程。

SSDT在系统安全中的角色:从“鬼手”到Rootkit

SSDT由于其核心地位,一直是系统安全和恶意软件攻防的焦点。技术博客(如CSDN上的一些安全研究者,可能被昵称为“鬼手”的博主)常会探讨以下主题:

- SSDT Hook:这是一种常见的内核级挂钩技术。安全软件(如杀毒软件、HIPS)会合法地挂钩SSDT中的关键函数(如

NtOpenProcess),以监控和阻止恶意行为。Rootkit(一种隐藏自身和恶意活动的恶意软件)也经常恶意挂钩SSDT,将函数指针替换为恶意代码的地址,从而劫持系统调用,实现进程隐藏、文件隐藏、端口隐藏等。

- 检测与恢复:安全研究人员和工具(如冰刃、Process Hacker等)通过比对内存中SSDT的当前函数地址与内核模块(如

ntoskrnl.exe)的原始导出地址,可以发现被挂钩的异常条目。恢复SSDT是清除Rootkit的关键步骤之一。

- PatchGuard与64位系统的变化:在64位Windows(从Vista开始)中,微软引入了内核补丁保护机制,严格禁止对SSDT等关键内核结构进行修改,这极大地增加了内核Rootkit的开发难度。但攻防对抗并未停止,攻击者转向了其他更底层或更复杂的技术。

###

SSDT是Windows操作系统内核的“服务总机”,它高效地路由着所有的系统服务请求。对系统开发者而言,理解它是深入内核编程的基础;对安全研究者而言,它是分析恶意软件行为和构建防御体系的核心战场。无论是通过博客(如CSDN上的技术分享)还是专业书籍,持续学习SSDT及其相关机制,对于深入理解操作系统原理和系统安全都至关重要。

请注意:直接操作或修改SSDT具有极高风险,可能导致系统蓝屏崩溃,且在现代64位系统中会受到系统保护机制的限制。相关学习和实验应在严格控制的虚拟机环境中进行。

最新产品